脆弱性対応管理に関する導入(1)

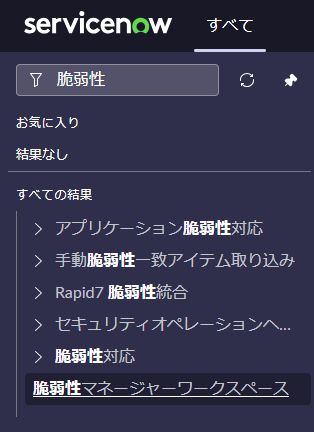

■アプリケーションメニュー

大項目

中項目

1.アプリケーション脆弱性対応

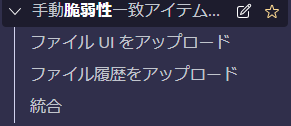

2.手動脆弱性一致アイテム取り込み

3.Rapid7脆弱性統合

4.セキュリティオペレーション統合

5.脆弱性対応

6.脆弱性マネージャワークスペース

■ワークスペース

Security Operations関連のみ抜粋SIR:Security Operations Workspace、セキュリティインシデントレスポンス

VR:IT修復ワークスペース、脆弱性マネージャワークスペース

IT修復ワークスペース

1.ホーム

左メニュー

1.ホーム

2.ダッシュボード

3.リスト

2.ダッシュボード

タブ1.所属グループにアサイン

2.自分にアサイン

3.自分の要求

3.リスト

リスト項目

1.修復タスク

2.影響を受ける資産

3.ホスト脆弱性一致アイテム

4.アプリケーション脆弱性

5.ソリューション

6.例外要求

7.ライブラリ

8.ペネトレーションテストアセスメント要求

9.ペネトレーションテスト処理結果

10.バッチ

脆弱性マネージャワークスペース

1.ホーム 1.ホスト脆弱性

左メニュー

1.ホーム

2.監視トピック

3.リスト

タブ

1.ホスト脆弱性

2.アプリケーション脆弱性

表示グリッド項目

1.修復ステータス別

2.ステータス別

3.リスク評価別

4.修復タスク中

5.既存のエクスプロイトあり

6.外向き別

7.CIクラス別

8.By Cloud Resource

9.理由別の保留アイテム

2.監視トピック

トピック一覧(OOTB)1.ホスト脆弱性

Overview

Vulnerabilites on External Facing Assets

Vulnerabilites with Exploits Available

Critical Overdue Vulnerabilites

Critical Vulnerabilites not in Remediation Tasks

Vulnerabilites on Windows Servers

Critical Risk Vulnerabilites Windows Servers

High Risk Vulnerabilites Windows Servers

Vulnerabilites on Linux Servers

Critical Risk Vulnerabilites on Linux Servers

High Risk Vulnerabilites on Linux Servers

Financial Application Service Team Vulnarabilities

High Risk Financial Application Service Team Vulnarabilities

Log4j Vulnerabilities

2.アプリケーション脆弱性

Overview

Application Vulnerabilites DAST Findings

Application Vulnerabilites SAST Findings

Application Vulnerabilites SCA Findings

Application Vulnerabilites Penetration Testing Findings

補足情報

総合比較表

| 脆弱性の種類 | 対象 | 検出方法 | 主な例 | 対処者 | 影響例 |

|---|---|---|---|---|---|

| アプリケーション脆弱性 | コード、ライブラリ、API | DAST、SAST、SCA、ペネトレーションテスト | XSS、SQLインジェクション | 開発者、DevSecOps | データ漏洩、不正アクセス |

| クラウド脆弱性 | クラウド設定、IAM | クラウドスキャンツール、手動監査 | 公開S3バケット、IAM過剰権限 | クラウド管理者 | データ漏洩、リソース悪用 |

| ネットワーク脆弱性 | ネットワーク、デバイス | ネットワークスキャナー | 開いたポート、弱い暗号化 | ネットワーク管理者 | 盗聴、DDoS |

| インフラ脆弱性 | サーバー、OS、コンテナ | 脆弱性スキャナー、構成監査 | パッチ未適用、コンテナエスケープ | システム管理者 | サーバー乗っ取り |

![技術語り-Tech Blog[JP]](https://blogger.googleusercontent.com/img/a/AVvXsEiYsL2e14T1O3H3pP9BUj4BxNQQDgWUK-pNhtt6X8syLNp1zvyRWOG_UEv_Gcanv4Nix1_-8MCZL02odSwi69Cbmp6WJeoNDX8f7GQSPH25NUW3dtNTkcGdKhA0sRemc7CD46aj4pMhd8WzzKViOuxBpGmZ5DaFru2sTTv9Jie9aXa98EppzJj1P3lUvyY=s175)